Dôsledky ransomware útokov

Ransomware sa netýka iba osobných počítačov, notebookov, smartfónov, ale aj serverových platforiem. Viac ako 85% ransomware útokov je mierených proti produktom Microsoft. Neznamená to však, že Linux platformy sú imúnne. Popularita útokov narastá najmä kvôli dôležitosti služieb, ktoré spravujú (podnikové a vládne siete, webové služby, databázy vo vlastníctve organizácií). Útok využíva zraniteľnosti systému (nepatchované, nehardenované OS) na rozdiel od Windows prostredia, kde sa šíri väčšinou e-mailom a SMB protokolom.

Kyberneticky útok môže mat vážne dôsledky na každú spoločnosť vrátane straty údajov, poškodenia dobrého mena, nákladov na obnovu a značných prestojov v podnikateľskej činnosti.

V súčasnosti sa útoky ransomware zameriavajú aj na záložné systémy, kde šifrujú údaje, aby sa zabránilo ich obnoveniu. Zálohovanie navyše nemôže určiť, či sú údaje šifrované/napadnuté ransomware alebo nie, takže bude zálohovať údaje šifrované ransomvérom. Opísaná situácia má pre prevádzku akejkoľvek spoločnosti devastačné následky.

Ochrana dát spoločnosti začína na perimetri, pokračuje edukáciou zamestnancov, monitorovaním anomálii a disaster recovery plánom.

V ďalšom texte je zhrnutý rešerš možností ochrany zálohovaných dát pred kybernetickými hrozbami na najpoužívanejších zálohovacích systémoch, ktoré spoločnosť TEMPEST a.s. implementuje pre svojich zákazníkov.

Veritas NetBackup

NetBackup je multiplatformový zálohovací softvér spoločnosti Veritas vhodný do heterogénnych enterprise prostredí. Pri svojej viac ako 20 ročnej histórii je stále lídrom a umiestňuje sa na popredných miestach Gartner Magic Quadrant.

Veritas NetBackup je možné prevádzkovať:

- vo forme virtuálnej appliance (pre virtualizované inštalácie)

- vo forme Veritas NetBackup appliance (flexibilné a škálovateľné zariadenia)

- obvyklým spôsobom na ľubovoľnom fyzickom hardvéri BYO (build your own)

- vo forme Flex appliance (edge to core, to cloud inštalácie)

Adekvátnu ochranu je možné implementovať na BYO (build your own) riešení s:

- páskovými zariadeniami

- natívnou MSDP (media server deduplication pool) integráciou

- s replikáciou AIR (automated image replication) do druhej domény

- OST 3rd párty integráciou deduplikačných zariadení napr. Dell EMC DataDomain

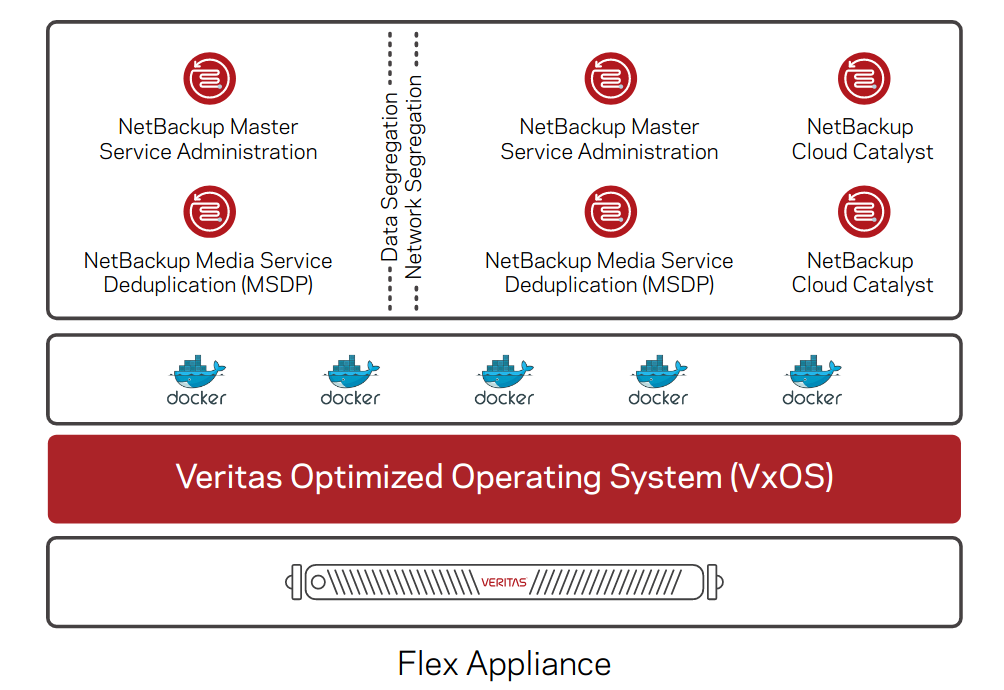

Ultimatívnu možnosť ochrany pred ransomware však Veritas definuje na svojich Veritas Flex appliance zariadeniach. Vlastnosti, ktoré sú jedinečné pre Flex appliance v porovnaní s konkurenčnými riešeniami, sú:

- prefabrikované zálohovacie riešenie

- OS bezpečnostný hardening so Selinux nastaveniami

- IDS, IPS implementované so Symantec Data Center Security

- RBAC autentifikácia

- „locked down“ stratégia ukladania dát

- integrovaný Veritas filesystém

- docker kontajner integrácia a izolácia „multi-tenant“ prostredí

- WORM storage server integrácia

Dané riešenie je certifikované externou audítorskou spoločnosťou. Viac informácií o Veritas Flex Appliance nájdete v priloženom linku.

Medzi ďalšie významné vlastnosti patrí Continuous Data Protection pre VMware s Veritas IO filtrom a okamžitým rollback scenárom vo verzii 9.1, ktorá prináša dôležitú vrstvu ochrany dát s RPO blízkym nule.

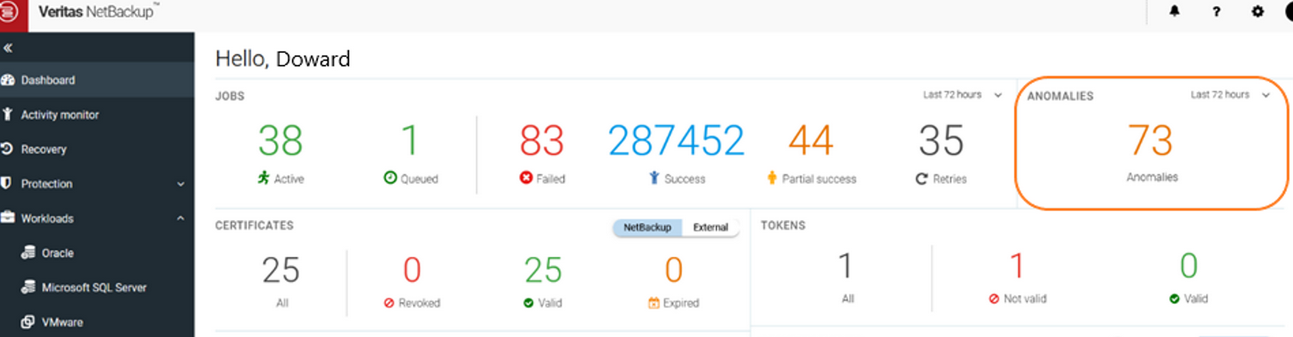

Vlastnosť AI detekcií anomálií je založená na analýze trendovosti dát a umožňuje detekcie a alertingu pri zmene deduplikačných faktorov, veľkosti záloh a počtu súborov.

Veeam

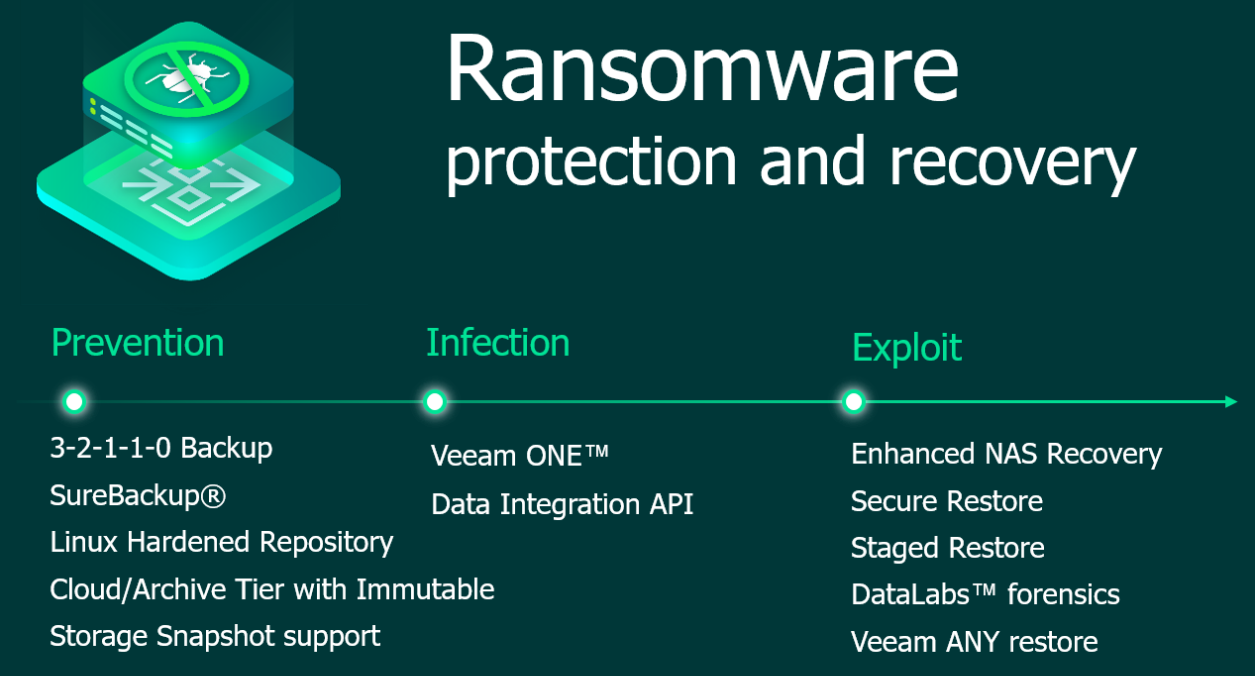

Veeam Backup and Recovery stavia svoju stratégiu ochrany pre ransomware na viacerých komponentoch a vlastnostiach.

Najužitočnejším a ľahko implementovateľným je novinka v portfóliu Immutable Storage s Linux Hardened Repository. Riešenie je certifikované externou konzultačnou spoločnosťou.

Veeam Backup & Replication Hardened Linux Repository umožňuje vytvoriť zabezpečené úložisko záloh pomocou komoditného x86 s lokálnym diskovým priestorom. HLR je jedinečné svojou jednoduchosťou a efektívnosťou. Úložisko chráni zálohované súbory pred vymazaním/prepísaním v prípade aktivity škodlivého softvéru. Disponuje vlastnosťami nemenných kópií (immutable) a jednorazového prístupu na daný server, ktorý následne je odpojený od produkčnej infraštruktúry (ssh, vzdialený manažment servera) a prístup k nemu má iba časť „Data Mover“ zálohovacieho softvéru. Disponuje vlastnou retenčnou politikou nezmeniteľnosti zapísaných súborov nezávislou na retencii ukladaných súborov záloh a môže tvoriť základný prvok v architektúre SOBR (Scale Out Backup Repositoty) ako Performance Tier s „immutability“ až po Archive Tier.

Viac informácií o Veeam Backup & Replication Hardened Linux Repository nájdete v priloženom linku.

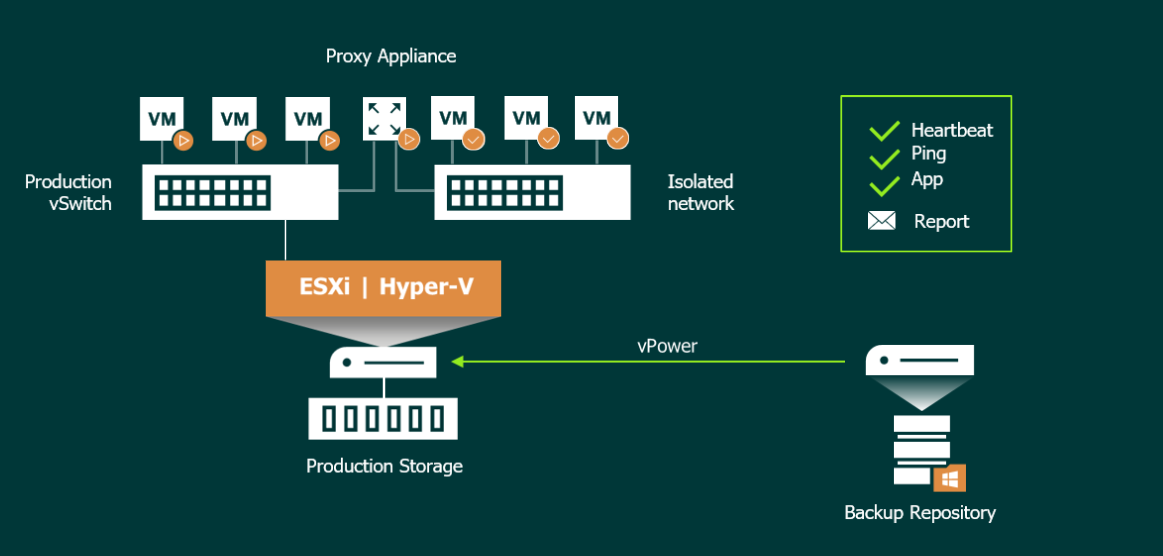

Pre testovanie obnoviteľnosti na pravidelnej báze slúži produkt Surebackup. Surebackup vytvára izolované testovacie prostredie, kde zbiehajú automatické testy a skenovania integrované s antivírusovými a malwarovými riešeniami. Výstup Secure Restore procesu je informácia, že dané zálohy sú obnoviteľné.

Dell EMC CyberRecovery

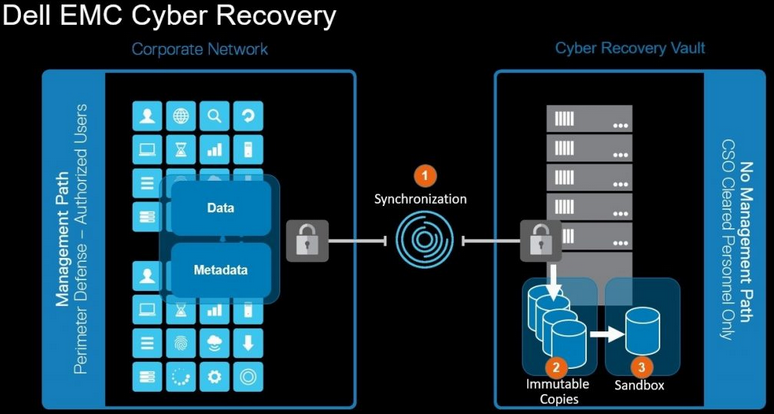

Dell EMC je jedným z výrobcov s najrozsiahlejším portfóliom zálohovacích zariadení a zálohovacieho softvéru. Ransomware ochrana v ponímaní Dell EMC je založená na produktovej rade PowerProtect (známej ako DataDomain) a MTree replikácii. Samotná nemennosť prenesených dát do záložnej (vault) lokality je zabezpečená vlastnosťou DataDomain Retention lock (optional, recommended).

Ťažisko implementácie je založené na vytvorení izolovaného AIR-GAP prostredia, ktoré prijíma zálohované dáta z produkčnej lokality. Okrem zálohovaných dát je distribuovaný aj zálohovací katalóg. Cely proces je manažovaný Cyber Recovery softvérom, ktorý orchestruje a manažuje proces nemenných kópií uložených na DataDomain. Tieto kópie sa použijú na obnovu prostredia v oddelenom vault prostredí. Cyber Recovery je integrované s produktami Networker, Avamar a PowerProtect Data Manager, Veritas NetBackup.

Viac informácií o referenčnej architektúre nájdete na priloženom linku.

Cyber Recovery je možné ďalej integrovať s CyberSense. CyberSense pridáva inteligentnú vrstvu ochrany a analýzu záložných kópií vo vault podporovanú s ML (machine learning) štatistikami založenými na obsahu a zisťuje známky poškodenia od ransomwaru.

Záver

Sumarizujeme tipy a rady na ochranu pred ransomwarom (nezabránia útoku, ale môžu zmierniť potenciálne škody) a všeobecnej kyberhygieny zálohovacieho prostredia:

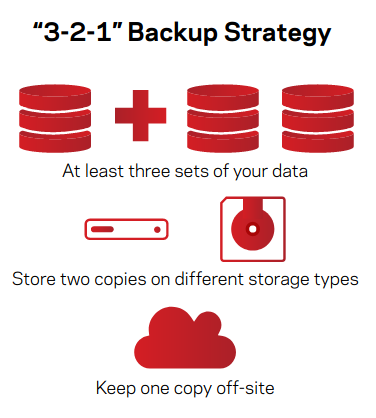

- zálohujte a diverzifikujte ukladacie pamäťové médium, aby ste predišli jedinému bodu zlyhania (SPOF)

- nasledujte princíp ukladania záloh 3-2-1, ktorý hovorí o troch kópiách dát (1 x produkčné dáta a 2 x zálohované kópie) na dvoch rôznych médiách (napr. disk a páska) s jednou kópiou mimo primárneho dátového centra na obnovu po havárii

- aktualizujte SW serverov, aby ste používali najnovšie patche a firmware

- implementujte zásadu najmenších oprávnení pre používateľské účty

- sledujte sieťovú aktivitu a systémové protokoly

- sledujte záznamy o udalostiach, aby ste identifikovali anomálie

- použite kombináciu filtrovania IP, systému detekcie narušenia (IDS) a systému prevencie narušenia (IPS)

- implementujte segmentáciu siete a rozdeľovanie údajov, aby ste minimalizovali vplyv potenciálneho útoku ransomware

- auditujte systémy v pravidelných intervaloch

Útoky ransomware sa medziročne zvýšili o 185 %. Motivácia inovovať nové a sofistikované spôsoby útokov rastie. Naši špecialisti pre jednotlivé platformy sú pripravení prejsť si vaše požiadavky a business potreby pre navrhnutie a implementáciu lepšej a účinnejšej stratégie ochrany pred ransomware.

Na záver prikladáme ešte prípad najväčšieho známeho ransomware útoku v podaní CEO firmy MAERSK's:

a analýzu (case study) firmy TheTechForce pri vysvetľovaní samotného útoku a dopadov:

Tému spracoval Štefan VARGA,

Systémový inžinier (UNIX), TEMPEST